TrueCrypt, mistero d’autore

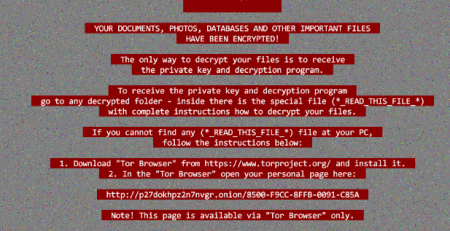

E’ dalla mezzanotte di ieri che il sito del popolare tool di sicurezza, TrueCrypt, accoglie i suoi utenti con il seguente messaggio: Gli sviluppatori (anonimi) responsabili dello sviluppo e del mantenimento di TrueCrypt avvertono gli utenti che il software non è sicuro e che non verrà più aggiornato.

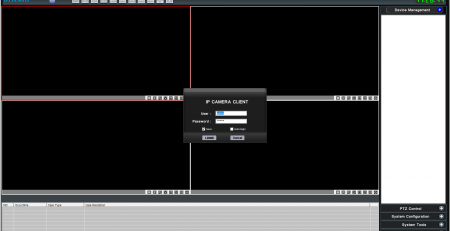

Nelle ultime ventiquattro ore, truecrypt.org ha cominciato a ridirigere i visitatori verso una pagina contenente le istruzioni per la transazione dei file protetti da TrueCrypt verso BitLocker, il programma di crittografia proprietario fornito con Windows (Ultimate/Enterprise) da Vista in avanti.

Si tratta di un semplice caso di deface o l’arresto dello sviluppo è motivato da una scomoda verità?

I record WHOIS e DNS del sito non presentano modifiche recenti e inoltre, l’ultima versione di TrueCrypt dimostra che la chiave utilizzata per firmare il software è la stessa che è stata utilizzata per firmare il programma durante gli anni; inoltre gli esperti hanno confermato che la suite non è stata compromessa dalla presenza di malware.

Questi fatti suggeriscono pertanto una legittimità del messaggio.

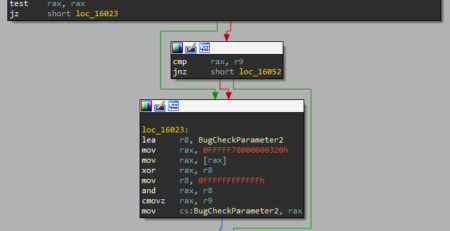

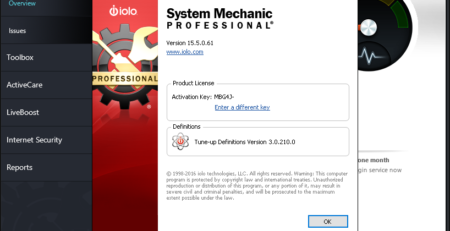

Il 14 aprile 2014, iSEC Partners ha pubblicato i primi risultati di un audit di TrueCrypt che è stato commissionato lo scorso anno al fine di determinare la presenza di vulnerabilità critiche tali da compromettere l’integrità dei dati.

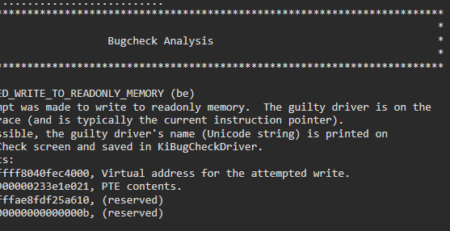

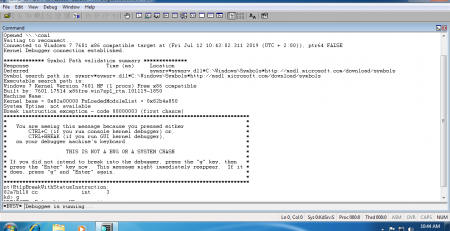

La prima fase di questo audit, incentrata sul bootloader di TrueCrypt e sui driver del kernel di Windows, non ha rivelato vulnerabilità significative, né tantomeno, la presenza di una backdoor.

Opinione personale degli autori di quest’articolo è che gli sviluppatori di TrueCrypt siano stati approcciati e indotti a chiudere il progetto (vedasi caso Lavabit) piuttosto che compromettere l’integrità dei dati degli utenti.

Gli elementi a favore di questa teoria (warrant canary) sono:

- La cancellazione di tutti i repository e di tutte le versioni precedenti e il rilascio di un’unica versione che permette solo il decrypt dei dati. (Chiaro segno del voler discontinuare il progetto.)

- Tutte le refernze da truecrypt .org passano alla pagina source forge (Come a porre fine al sito originale.)

- Il software, che anch’esso presenta il messaggio di avvertimento, è stato “firmato” con la chiave degli sviluppatori, questa potrebbe essere la conferma della legittimità di quanto detto in precedenza.

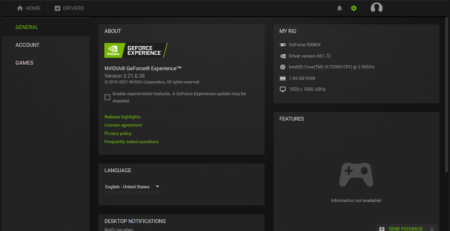

- L’utilizzo di Bitlocker, software closed source e proprietario di Microsoft (azienda nota per la collaborazione con l’NSA)

- Nell’immagine presente nel tutorial per Mac OS non viene consigliato alcun tipo di encryption per i dati:

- Grande attenzione ad alcuni elementi poco importanti del changelog e scarsa attenzione ai software consigliati; per gli utenti Linux il consiglio è di cercare nei repository tools all’interno della sezione encryption

- Tutti i termini U.S., presenti nel codice, sono stati cambiati con la dicitura: United States (perché questa particolare attenzione?)

Pertanto tutti i cambiamenti e le stranezze del caso TrueCrypt potrebbero essere un velato messaggio degli sviluppatori per prevenire la compromissione della loro Suite.

L’audit del codice e della sicurezza di TrueCrypt continua e solo i risultati definitivi potranno dare una spiegazione a tutto quello che per ora rimane: un “mistero d’autore”.

di VoidSec e kalup