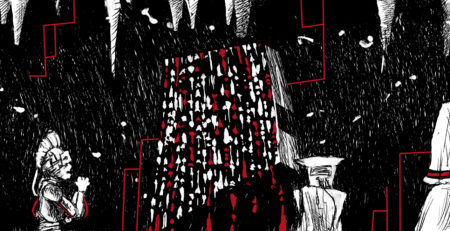

Reportage: HackInBo 2014

Due settimane fa, il 3 Maggio, si è tenuta a Bologna la seconda edizione dell’HackInBo, un evento sulla Sicurezza informatica che si sta affermando sempre più sul nostro territorio, grazie anche all’alto livello tecnico e professionale dei relatori.

Dopo la fantastica edizione dell’anno scorso, anche quest’anno abbiamo deciso di esser presenti e, con un po’ di ritardo, stiliamo il reportage!

L’evento è rivolto a tutti quelli che per lavoro o per passione vogliono approfondire gli argomenti riguardanti la sicurezza informatica. Il tema cardine di questa edizione è stato la Cyberwarfare e anche quest’anno i talks sono stati tenuti da professionisti affermati nel campo dell’IT security Italiano.

Hacknowledge

Cyberwarfare: Guerriglia non convenzionale caratterizzata dall’uso di tecnologie elettroniche, informatiche e dei sistemi di telecomunicazione, non ancora regolamentata da alcuna forma di diritto internazionale. Nello specifico si può considerare come l’insieme delle attività di preparazione e conduzione di operazioni paramilitari, che si possono tradurre in attacchi mirati all’alterazione e alla distruzione di informazioni e sistemi di comunicazioni. Recentemente paragonata ai più classici campi di battaglia nei quali svolgere operazioni militari.

Certamente è da elogiare la scelta della location, il suggestivo auditorium Enzo Biagi nella Sala Borsa di Bologna, nella piazza principale della città.

In apertura il talk di Andrea Zapparoli Manzoni dal titolo “Infiltrare, Manipolare, Compromettere e Distruggere: i Social Media come Campo di Battaglia”, che come è facile comprendere analizza i risvolti “oscuri” dei social network. Il primo interrogativo che viene posto è quello legato alla possibilità di usare gratuitamente questi servizi, seguito da altre riflessioni sulla sicurezza effettiva dei dati che noi mettiamo in mano a queste compagnie. In mezzo a questo discorso spicca l’osservazione, che tocca da vicino il tema della cyberwarfare, sul come i social media vengano usati per operazioni di guerriglia digitale da governi, servizi segreti e cybercrime; il tutto corredato da esempi come il caso Alpitour, usato per diffondere malware Zeus, e il caso Associated Press, che ha portato addirittura a risvolti sull’andamento del mercato azionario statunitense.

Successivamente Pasquale Stirparo ha evidenziato il crescente trend degli attacchi APT (Advanced Persistent Threat), insieme di attacchi informatici complessi, protratti nel tempo e mirati a un soggetto specifico, tipicamente organizzazioni e strutture nazionali. Pasquale ha inoltre presentato GRR, framework di Incident Response realizzato da Google che consente di monitorare un vasto parco macchine, in tempo reale, per poter individuare nel minor tempo possibile eventuali attacchi o anomalie, permettendo così di intervenire tempestivamente e isolare le macchine violate.

L’ultimo talk mattutino è stato affidato all’avvocato Stefano Mele, esperto di cyber-security e Direttore di Ricerca del Ce.Mi.S.S. (Centro Militare di Studi Strategici – Ministero della Difesa), che ha illustrato “La Strategia Italiana in materia di Cyber Security”. Sei sono i pilastri del “Quadro strategico nazionale per la sicurezza dello spazio cibernetico” su cui il nostro Governo ha deciso di incentrare la sua strategia:

- Miglioramento delle capacità tecnologiche, operative e di analisi degli attori istituzionali interessati

- Il potenziamento delle capacità di difesa delle infrastrutture critiche nazionali e degli attori di rilevanza strategica per il sistema-Paese

- La maggior cooperazione tra istituzioni e imprese nazionali

- La promozione e diffusione della cultura riguardanti la sicurezza informatica

- Il rafforzamento delle capacità di contrasto alla diffusione di attività e contenuti illegali on-line

- Il rafforzamento della cooperazione internazionale in materia di cyber sicurezza

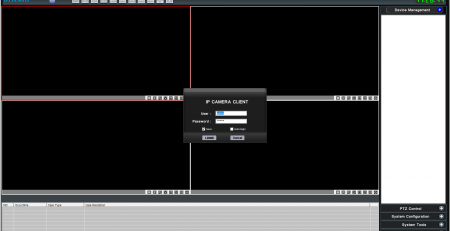

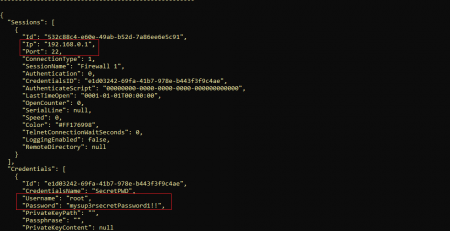

Dopo la pausa pranzo Francesco Picasso ci ha voluti deliziare con il suo “CyberPiatto del Giorno”, un talk nel quale il sistema di gestione delle password di Windows è stato analizzato a fondo, con una particolare attenzione sui punti critici. Un’analisi approfondita a partire da grandi classici come gli hash LM/NTLM per approdare sui servizi offerti dalle DPAPI, il tutto condito da esempi pratici che hanno reso il “piatto” gustoso e leggero.

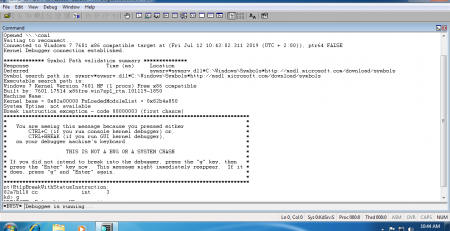

A seguire l’intervento di Andrea Ghirardini “Uso, ma specialmente Abuso, delle Tecniche di Investigazione e Sorveglianza Digitale”, nel quale vengono evidenziate delle questioni etiche sugli strumenti digitali che le forze dell’ordine e i servizi segreti, iniziano ad utilizzare per combattere il cybercrime. A livello legale per i reati di natura informatica ci si avvale della computer forensics, ma Andrea la definisce “morta”, sepolta dai sistemi cloud, dalla frammentazione e dall’aumento delle informazioni; a complicare lo scenario entrano in gioco i Trojan di Stato, malware kernel level sviluppati per gli enti governativi da aziende specializzate, in grado di modificare direttamente su disco tutte le informazioni o leggere in chiaro i dati ancora prima che vengano cryptati. Il talk lascia aperte due domande molto interessanti: quali sono i limiti che bisogna introdurre per evitare di trasformare la prevenzione dei reati, in un attacco alla privacy? E come deve comportarsi il sistema giudiziario in seguito all’introduzione di strumenti che rendono vana la computer forensics?

Corrado Giustozzi chiude la serie di talks con un simpatico intervento dal titolo “Cinquanta Sfumature di Cyber”, nel quale analizza la semantica e la storia della parola “Cyber”, la più quotata in questa edizione dell’HackInBo. Si parte dall’antichità, da quando il significato era quello di “timone”, passando da Roma dove si introduce nel termine la sfumatura di “condottiero”, sino ad arrivare all’epoca moderna, ai romanzi di fine ‘800 e ai film dell’ultimo secolo.

In chiusura c’è stata la tavola rotonda presieduta dalla sola Elena Bassoli – purtroppo Roul Chiesa non ha potuto presenziare causa motivi di salute – che egregiamente ha raccolto i temi principali della giornata e ha intrattenuto una discussione con tutti i relatori sull’ambito legale, in materia di violazioni informatiche e sicurezza.

L’evento si è dimostrato all’altezza delle aspettative, rendendoci soddisfatti di questa seconda edizione! Il tema della cyberwarfare è stato perfettamente in linea con gli avvenimenti che si sono verificati negli ultimi tempi, in particolare con i temi che sono stati trattati nel periodo successivo alle rivelazioni di Snowden.

In particolare facendo un confronto con l’anno precedente, abbiamo apprezzato il fatto che alcuni talks siano stati particolarmente tecnici e che quindi abbiano equilibrato quelli divulgativi.

Concludiamo ringraziando Mario Anglani e tutto lo staff per essere riusciti a organizzare anche quest’anno un evento tanto rilevante sul territorio italiano, tra l’altro totalmente gratuito!

di VoidSec e kalup