Reportage: HackInBo 2014 – Winter Edition

Lo scorso fine settimana, 11 Ottobre, si è tenuto a Bologna la terza edizione dell’HackInBo (HackInBo Winter Edition).

In questa edizione, si è parlato di: Mobile Security.

L’evento, come sempre, è rivolto a tutti quelli che per lavoro o per passione vogliono approfondire gli argomenti riguardanti la sicurezza informatica; anche quest’anno i talks sono stati tenuti da professionisti affermati nel campo dell’IT security Italiano.

Trovate il link alle slide dei relatori nel titolo del loro intervento.

In apertura, il talk di Federico Maggi (ricercatore del Politecnico di Milano e titolare del corso di Computer Security – @phretor) dal titolo:

Come to the Dark Side, we have apps!

Federico ha portato un’interessantissima analisi riguardante le app Android infettate da malware, sembra infatti che le statistiche presentate dai vendor dei principali prodotti Anti Virus siano almeno, sballate.

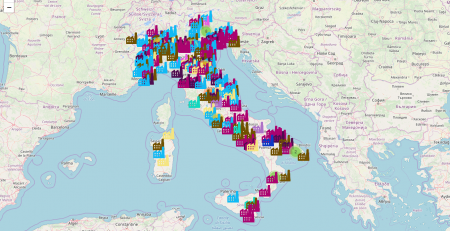

Questa è la fotografia del panorama dei dispositivi Android, presentata da Maggi:

Ora, se le statistiche identificano una “popolazione” di dispositivi infetti così ridotta, sorge spontaneo chiedersi:

- Perché tanto malware e così pochi dispositivi infetti?

- Perché sviluppare malware?

- Come viene distribuito?

- Quanto frequentemente viene scaricato?

- Gli App Store adottano misure di sicurezza?

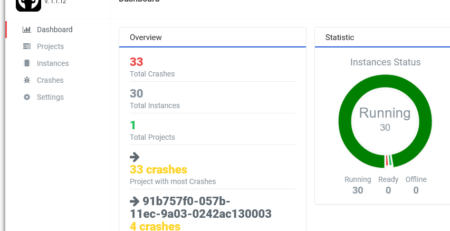

Per rispondere a queste domande, Federico Maggi ha creato il progetto Android Market Radar, il software si compone di un crawler, in grado di cercare le applicazioni all’interno di ben otto market alternativi, tra cui: getjar,opera mobile store, slide me, camangi market, blackmart ecc

E un tracker, componente che permette di tracciare il ciclo di vita di ogni singola applicazione.

Dalle analisi, durate circa quattro mesi è emerso che:

- Dal crawling esaustivo di otto store alternativi sono stati raccolti 2TB di apk, per un totale di 318000 app

- Sul totale delle applicazioni, il 5 e l’8% si è rivelato puro malware

- Alcuni store “ripacchettizzano” le applicazioni includendo adware

- La top 5 di autori nei market alternativi è distributore sia di goodware sia di malware

Il ciclo di vita di 20000 applicazioni prese in esame e tracciate per 4 mesi ha portato al seguente risultato:

- 90.5% di app infette ha subito la rimozione dopo notifica di un vendor Anti Virus, ovvero dopo che sono state generate le signature specifiche

- 7.8% sono state eliminate dopo la creazione della signature, è stato possibile notare che l’app viene ricaricata su altro market

- 1,7% delle app infette è stato rimosso grazie alle segnalazioni della community, il market ha reagito prima della creazione di signature specifiche

- La creazione di signature si aggira attorno ai 200 giorni

- Servono poi 400 giorni tra la notifica e l’effettiva rimozione dell’app.

A seguire, il talk di Lorenzo Cavallaro: CopperDroid: On the Reconstruction of Android Malware Behaviors

CopperDroid è un software che permette l’analisi dinamica e “trasparente” di applicazioni Android, per determinare se sono potenziali malware.

Non mi dilungherò molto su questo talk poiché molto tecnico e impossibile da riassumere, lascio come sempre, il link alle slide dell’autore.

Nelle slide potrete trovare la spiegazione tecnica, di come l’analisi viene eseguita, la differenza (con pro e contro) di analisi statica e dinamica, i modelli dei permessi di sicurezza che le app richiedono ad android, concetto di manifest file e binder protocol.

In chiusura, prima di pranzo, il talk di Marco Grassi: Reverse Engineering of a Commercial Spyware for iOS and Android

Marco ha effettuato il reverse engineering e l’analisi di uno spyware commerciale per dispositive iOS e Android: mSPY

Ecco alcuni risultati riguardante l’analisi: mSPY è un prodotto consumer level, non sono pertanto presenti exploit 0 day, al contrario del software prodotto da Fin Fisher. Il root dei dispositivi Android non necessario, se presente, l’acquisizione di dati è maggiore, viene attivata la possibilità di “rubare” il database delle conversazioni di whatsapp per leggerne successivamente il contenuto. E’ invece fondamentale il jailbreak dei dispositivi iOS, va da se che un dispositivo senza jailbreak è un dispositivo più sicuro. Per iOS, mSPY ha la capacità di disabilitare gli update, poiché verrebbe tolto il jailbreak e quindi la capacità di monitorare il sistema. mSPY è offuscato “solo” con Proguard, rendendo più difficile il reversing, su Android, inoltre, monta la partizione di sistema in modalità di scrittura e si “aggiunge” anche li, rendendo di fatto l’installazione permanente, anche il wipe del dispositivo non lo elimina, è necessario reinstallare la ROM stock! Su iOS viene iniettato codice nei processi per recuperare informazioni quali: SMS, chiamate, contatti ecc mSPY sostituisce inoltre la tastiera virtuale di iOS e Android per abilitare la funzionalità di Keylog.

Vi consiglio di leggere anche il suo intervento al Droidcon di Torino: Reverse Engineering, Penetration Testing e Hardening di applicazioni Android

Nel pomeriggio è avvenuta la presentazione, a cura di Raffaele Forte, della versione 4 di BackBox:

BackBox Linux è un sistema operativo basato su Ubuntu, orientato al penetration testing. Il progetto è Italiano e se vogliamo, in “concorrenza” diretta con Kali Linux, ciò che lo rende migliore, a nostro parere, è la scelta dei vari tools, che risulta particolarmente accurata; suddivisi per categoria e con un installazione minimale, sono infatti presenti solo i programmi essenziali al penetration testing.

Novità della versione 4 sono:

- L’introduzione di tools rivolti alla mobile analysis

- L’introduzione della Anonymous Version, un software che permette, in automatico, l’anonimizzazione del PC in uso, grazie al cambio del MAC address, alla randomizzazione dell’hostname e all’attivazione del layer TOR per tutte le applicazioni in uso.

A seguire, iOS e la protezione dal punto di vista della Mobile Forensics di Litiano Piccin

Anche su questo talk non mi dilungherò moltissimo peri seguenti motivi: il talk era veramente molto tecnico e in questo spazio non si potrebbe riassumere come si dovrebbe, invito però tutti a leggere le slide dell’intervento.

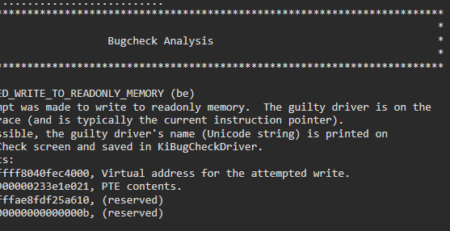

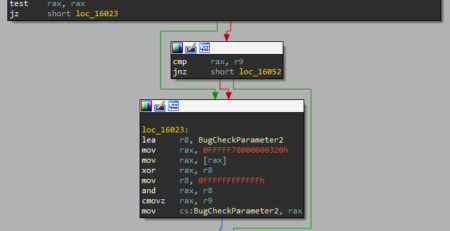

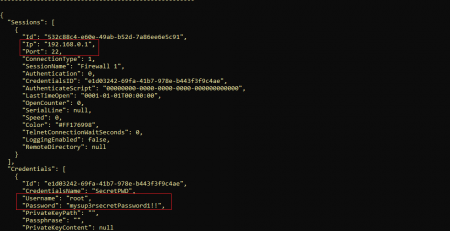

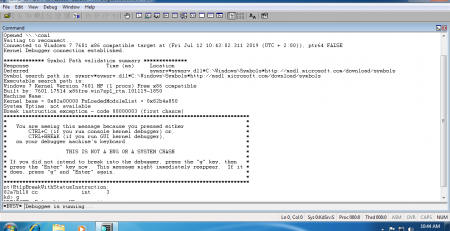

Litiano ha trattato i meccanismi di protezione adottati da iOS per la crittografia dei file presenti sul dispositivo, il file system encryption, il data protection e il data encryption; tutti i precedenti meccanismi sono stati analizzati tecnicamente e in maniera molto avanzata, vi lascio qualche screen per farvi capire meglio:

Ultimo intervento della giornata:

Little PIN, little PIN, let me in! di Davide Gabrini

Permettetemi una considerazione personale: il migliore intervento della giornata!

Molto ben spiegato, tecnico ma non troppo, divertente e umoristico, divulgativo e mai noioso, i miei complimenti!

Davide Gabrini, più noto nel regno informatico come Rebus, si guadagna da vivere fin dal secolo scorso grazie ai reati informatici altrui, lavorando prima per la Polizia delle Comunicazioni e, oggi, per la Squadra Reati Informatici della Procura di Milano.

Socio IISFA, DEFTA, Tech&Law Fellow; certificato CIFI, ACE e AME; si occupa prevalentemente di digital forensics e sicurezza informatica, anche in ambito formazione per Università.

Con il suo talk ha dimostrato tutte le possibili tecniche per recuperare informazioni da un dispositivo mobile, ha anche risposto a domande di grande tendenza, tra le quali:

- Quali informazioni si possono carpire da un cellulare protetto da passcode?

- Pin, password e pattern lock sono meccanismi di protezione sicuri, oppure danno solo un’ingenua illusione di sicurezza?

- Che cosa possono fare gli investigatori per aggirare il problema nel corso di un’analisi forense?

40 minuti di consigli prima di lanciare il reperto dalla finestra.

A concludere l’evento, la tavola rotonda, moderata da Yvette Agostini, con tutti i relatori e con la presenza del Dott. Sergio Russo,Vice Questore Aggiunto del Compartimento Polizia Postale e delle Comunicazioni per l’Emilia Romagna.

Concludo salutando il nostro amico, nonché organizzatore dell’HackInBo: Mario Anglani e lo ringrazio per essere riuscito a concludere, sempre in crescendo, 3 eventi di sicurezza informatica (Gratuiti) in 13 mesi, è un bel traguardo e se le premesse sono queste, non vediamo l’ora di partecipare alla 4 edizione!

Mario supporta inoltre l’associazione ONLUS Non basta un Sorriso, associazione che opera in Africa con progetti materiali e concreti: la costruzione di scuole, orfanotrofi e case in cui accogliere bambini abbandonati e famiglie.

Dato che l’evento è completamente gratuito, sarebbe bello e generoso effettuare una donazione; il pubblico di HackInBo nella giornata di Sabato 11 Ottobre ha già raggiunto un traguardo importante, le donazioni effettuate permetteranno infatti di rifare il tetto dell’orfanotrofio nella Repubblica Democratica del Congo!

di VoidSec