Reportage: Deftcon 2014

Nella giornata di ieri, a Milano, si è tenuta la terza conferenza nazionale del sistema operativo DEFT, un evento nato per far incontrare sviluppatori e utilizzatori della distribuzione e per presentare le novità nel mondo dell’analisi forense.

DEFT, strumento standard nell’ambito dell’informatica forense (computer forensics) utilizzato da Carabinieri, Polizia di Stato, Nasa, Fineco e British Telecom, è una distribuzione Linux Live basata su Ubuntu nella quale vengono raccolti gli strumenti open-source utili al data recovery e all’analisi forense.

Qui trovate la presentazione dell’evento e le slides che i relatori hanno reso disponibili: Slides

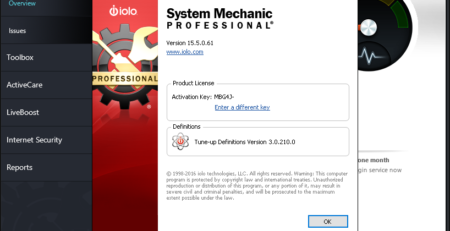

La giornata è iniziata con la presentazione delle principali novità in casa DEFT, a partire dal rilascio di DEFT 8.1 e dall’annuncio di DEFT ZERO (fork di DEFT in versione lite e da “campo” per gli esperti del settore, che racchiude gli strumenti fondamentali per l’acquisizione forense dei dati, il tutto in meno di 700MB) e la descrizione di una roadmap che prevede l’introduzione dei repository. Le novità di DEFT 8.1 sono l’upgrade all’ultima versione dei software presenti, introduzione di Autopsy 3 (solo per law enforcement), Maltego, Skype Extractor, software per mobile forensics sotto Android e iOS e tools utili all’OSINT.

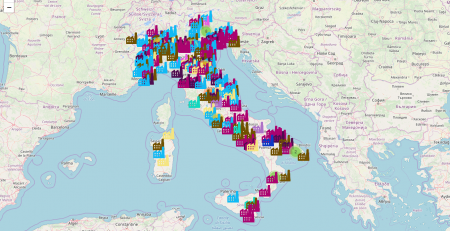

Durante il DEFTCON si sono susseguiti vari talks che hanno evidenziato le nuove frontiere della computer forensics e i principali problemi in questo scenario.

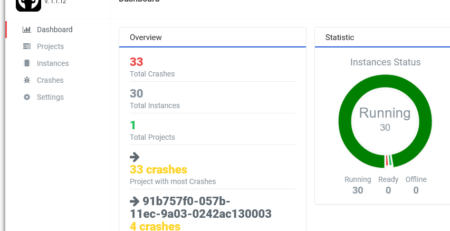

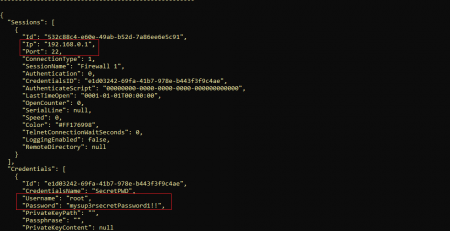

- Andrea Ghirardini mostra come in un mondo sempre più distribuito e caratterizzato da infrastrutture Cloud, l’idea comune di analisi forense sfuma in quanto il concetto di computer fisico sul quale risiedono le informazioni è assente; sono state presentate diverse soluzioni per districarsi in questo ambiente da avanzati analizzatori di processi contenuti in DEFT a trasparent firewall.

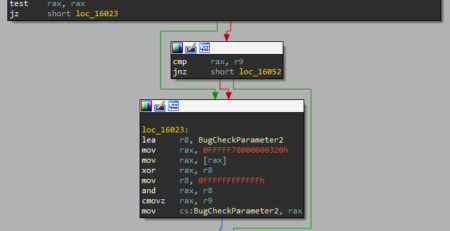

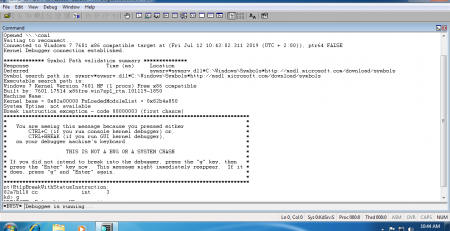

- Un attenzione particolare è stata posta anche al nuovo sistema operativo di casa Microsoft, Windows 8, e al suo concetto di App; in questo ambiente i dati personali dell’utente vengono gestiti singolarmente da ciascun App e salvati in specifiche cartelle. Questa struttura, non essendo ancora stata integrata nei tool di analisi forense, è stata esposta ed analizzata tramite esempi pratici. Ovviamente non poteva mancare un tema classico della computer forensics, quello delle shellbags, con una analisi dei cambiamenti apportati con l’introduzione di Windows 8.

- A seguire, un interessante intervento relativo al panorama giuridico del digital investigation, con una analisi dei recenti sviluppi e degli scenari futuri; sono stati presentati alcuni dibattiti relativi alle fonti aperte per la prevenzione dei crimini e alle questioni etiche nell’utilizzo di strumenti alla pari dei cyber criminali.

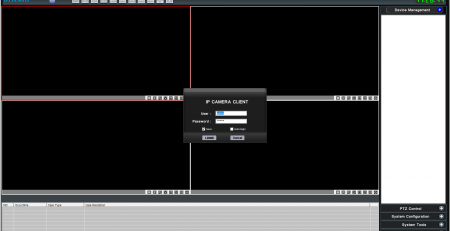

- Il mondo degli smartphone e del mobile forensics è stato argomento di due talk, con un resoconto dello stato dell’arte, esempi pratici per l’estrazione dei dati da Android e con suggerimenti per i dispositivi Windows phone e iOS.

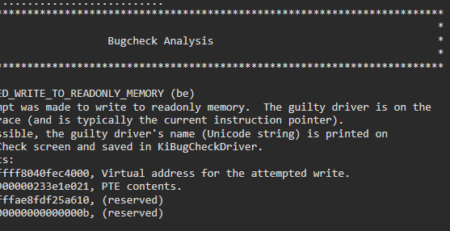

- Gli SSD sono una realtà sempre più presente nei sistemi informatici odierni ma gli strumenti standard difficilmente possono carpire la struttura di fondo a causa dei processi automatici effettuati dal sistema FTL. Stefano Zanero nel suo intervento ha presentato delle tecniche specifiche che permettono di superare alcune limitazioni.

A corredare il tutto una valutazione dello stato dell’arte del mondo della computer forensics e la presentazione della traduzione in italiano del documento europeo EEG (Electronic Evidence Guide). L’evento si è concluso con la presentazione di TimeShark, progetto di un giovane laureando per la ricostruzione delle timeline durante le indagini forensi, e con un side event di Carola Frediani, giornalista di Wired, relativo ai Bitcoin.

di VoidSec e kalup