Panoramica degli Attacchi 2014

In quest’articolo voglio riassumere brevemente e per settore alcuni degli attacchi informatici che, a mio parere, risultano essere tra i più significativi dell’anno 2014.

In particolare, la prossima settimana a Milano, il 17,18 e 19 Marzo si terrà il Security Summit, una manifestazione dedicata alla sicurezza delle informazioni, delle reti e dei sistemi informatici che, da anni, accoglie i partecipanti con contenuti e approfondimenti sull’evoluzione tecnologica del mercato.

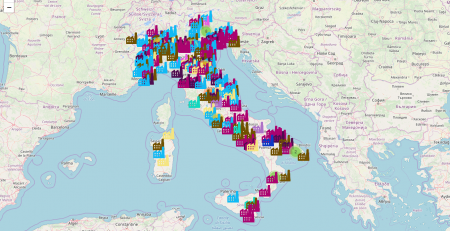

Durante il Summit verrà presentato il Rapporto Clusit 2015, rapporto che presenta una panoramica degli eventi di cyber-crime e incidenti informatici più significativi degli ultimi dodici mesi; si tratta di un quadro estremamente aggiornato della situazione globale con particolare attenzione alla situazione Italiana.

Come Cyber Security Analyst di iDIALOGHI ho collaborato alla stesura del Rapporto Clusit e sarò presente durante il Summit presso lo stand dell’azienda, vi invito pertanto a venire a trovarci, a fare due chiacchiere e a seguire il mio talk: “APT, Social Network e Cybercriminali: strategie difensive”.

“Social Network, minacce avanzate e Cybercrime sono argomenti oramai indissolubilmente legati.

Un Security Expert deve fronteggiare attacchi sempre più complessi e difficili da arginare,

che uniscono ai vettori di attacco tecnologici l’exploitation of the weakest element, ovvero l’utente.

In questo senso i Social Network sono diventati il “terreno di caccia” più sfruttato dai malintenzionati.

Inzialmente l’acronimo APT (Advanced Persistent Threat) si riferiva quasi sempre attività di information warfare o di cyber espionage, spesso state-sponsored.

Oggi le tecniche e gli approcci tipici di questo genere di attacchi si sono diffusi, tanto da essere ormai utilizzati anche in operazioni di cybercrime “comune”.

In questo speech parliamo di come i Social Network vengono sfruttati per lanciare attacchi a singoli, imprese ed organizzazioni pubbliche, e presentiamo un metodo utile a rilevare le reti di cybercriminali su Social Network, al fine di prevenire o mitigare le loro aggressioni.”

Per ogni settore presenterò più di un attacco, cercando di evidenziare le problematiche (e diametralmente le possibili soluzioni) e i dati compromessi.

Table of Contents

Health

- Anthem: 80 Milioni di record

“Health Care Insurers Aren’t Required to Encrypt Consumer Data”

Il colosso delle assicurazioni sanitarie USA caduto vittima di un attacco definito molto sofisticato, una breccia che ha messo in pericolo i dati personali di clienti e dipendenti, la nuova vittima di alto profilo del cyber-crimine. Le indagini sono in corso, gli effetti concreti della breccia ancora tutti da valutare. Stando alle informazioni fornite dall’azienda, l’attacco ha compromesso i dati personali dei clienti e degli impiegati (CEO compreso) inclusi nomi, date di nascita, indirizzi email, dati sul reddito e altro ancora. Al momento risulterebbero salve “soltanto” le carte di credito e le informazioni mediche propriamente connesse alle assicurazioni. - Community Health Services: 4.5 Milioni di record

In un attacco che pare provenire dalla Cina, grazie a un sofisticato malware, sono stati rubati dati relativi a preziose proprietà intellettuali, informazioni relative allo sviluppo di apparecchi e dispositivi medici. - Valley View Hospital: 5400 pazienti

Rubati i dati dei pazienti: nomi e cognomi, indirizzi, data di nascita, numeri di telefono, numeri di previdenza sociale, carte di credito, data di ricovero. Nessuna informazione medica è stata rubata.

Retail and Financial

- Home Depot: 56 Milioni di record

Per un retailer con 2266 negozi e 79 miliardi di fatturato annuo proteggersi dagli attacchi potrebbe essere una buona idea; lo è meno, secondo e-mail interne e rapporti della società, ignorare attacchi minori avvenuti in precedenza. Documenti interni rivelano come i sistemi di sicurezza, progettati appositamente per individuare software dannoso sui sistemi di endpoint, siano stati disattivati dalla stessa amministrazione.

Non è chiaro il motivo per cui Home Depot abbia disattivato le funzioni di prevenzione delle intrusioni nella sua suite software, due responsabili della sicurezza che in precedenza hanno lavorato per Home Depot dicono che il loro supervisore ha richiesto di minimizzare i costi e tempi d’inattività del sistema a scapito della sicurezza . Altri tre ex dicono che il dipartimento di sicurezza ha lottato contro il turnover dei dipendenti e contro software datato per circa tre anni. - Target: 70 Milioni di record

I nomi dei clienti, numeri di carta di credito o di debito, date di scadenza e CVV. Si ritiene che gli attaccanti abbiano compromesso i dati dei punti vendita e abbiano avuto l’accesso diretto ai terminali dove i clienti “strisciano” le carte di credito, probabilmente grazie ad un malware. - JP Morgan: 76 Milioni di record

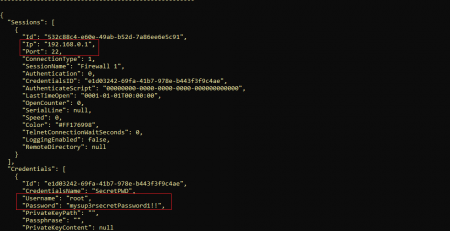

Gli attaccanti hanno fatto irruzione nella rete attraverso un server trascurato, su cui non era stata attivata l’autenticazione a due fattori. L’accesso era pertanto possibile senza conoscere una combinazione di username/password e il valore di un token “one time”. Il server è stato successivamente utilizzato come “trampolino” per attacchi a sistemi più sensibili, è più facile attaccare i sistemi una volta all’interno dell’organizzazione.

La violazione è stata rilevata dopo mesi dall’attacco e dopo un quarto di miliardo speso in ”investigazioni”.

Cyber Warfare/Espionage

- Campagna di spionaggio (a mezzo finti profili su social media) con obbiettivi: personale militare, diplomatici, contractor della difesa. Colpiti 2000 individui

- Un report di CrowdStrike mostra evidenze di una campagna di spionaggio Cinese, volta a rubare segreti militari da organizzazioni pubbliche e contractor privati. L’operazione è chiamata Putter Panda, sono stati rubati progetti e ricerche in campo militare, “blue print” di armamenti e veivoli.

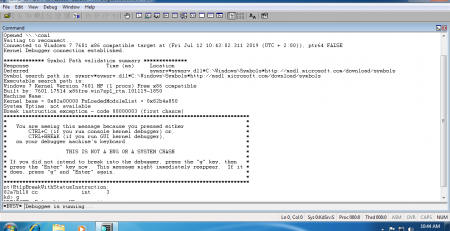

- Il CERT-US dichiara che I sistemi di controllo industriali (SCADA) negli Stati Uniti sono stati compromessi da un malware kit (BlackEnergy) negli ultimi tre anni, la campagna è sofisticata e ancora in corso.

Social

- Centcom:

Isis, violato l’account Twitter del Centcom Usa: “Soldati americani, vi stiamo controllando”

I pirati informatici avrebbero violato anche l’account Youtube del comando militare per il Medio Oriente: “Sappiamo ogni cosa di voi e delle vostre famiglie”. Pubblicati piani su Cina e Corea del Nord.

In un altro tweet pubblicati elenchi con i nomi di vari militari statunitensi. “Isis è già qui, siamo nei vostri computer, in ogni base militare”, con tanto d’immagine da una webcam in una struttura militare - SEA Hijack:

Se il tweet: “Follow the Syrian Electronic Army” fosse stato postato solo sull’account @GuardianFilm probabilmente non ce ne saremmo nemmeno accorti, pensando ad un documentario sulla nascente truppa di cyber orientali. Il problema è che il messaggio è stato riprodotto su tutti gli undici account della testata britannica che qualche ora fa è caduta sotto i colpi del Syrian Electronic Army, il gruppo che la settimana scorsa aveva gettato nel panico la borsa statunitense postando dall’account Twitter della Associated Press il falso messaggio sui bombardamenti sulla Casa Bianca e il ferimento di Barack Obama.

Ecc

- Ebay: 145 Milioni di record

Il colosso americano della vendite online eBay ha annunciato di essere stato vittima di un cyberattacco e ha invitato tutti gli utenti a cambiare password. eBay assicura che i dati finanziari non sarebbero stati sottratti, gli attaccanti hanno avuto accesso, oltre ai nomi utente e alle password, alle mail, alla data di nascita, agli indirizzi di casa e lavoro oltre ai recapiti telefonici. Comunque tutti dati sensibili.

Lost & Found

di VoidSec