21Apr-16

13Apr-16

Avactis – Full Disclosure

Advisory: VoidSec-16-001 Date of contact: 19-01-16 2nd date of contact: 23-01-16 Vendor reply: N/A Date of public disclosure: 12-04-16 Product: Avactis PHP Shopping Cart Version: 4.7.9.Next.47900 Vendor: Avactis Download the Report [EN] Introduction Avactis is an open source ecommerce Shopping Cart software. The purpose of the present project is to assess the security posture of some important aspects of Avactis PHP Shopping Cart. The activity is performed through Web Application Penetration Test using Grey Box approach. Vulnerabilities: Spreading of Files with Malicious Extensions on Upload New Design and Execution in some circumstances Non-Admin PHP Shell...

22Dec-15

Aethra Botnet

What do an old log file, Wordpress, “some” routers and some Italian ISP have in common? Apparently nothing but let me explain from the beginning and you will notice how interesting elements can be discovered, starting from an insignificant event. Friday, February 13, 2015: I was performing ordinary maintenance on my personal website and, while I was analyzing the statistics and logs, I noticed a "strange" recurring pattern: Anyone who has ever run a WordPress can recognize in this extract of log,...

22Dec-15

Aethra Botnet

Che cosa hanno in comune un vecchio file di log, Wordpress, una “manciata” di router e degli ISP italiani? All’apparenza nulla ma lasciatemi spiegare tutto dall’inizio e vedrete come, partendo da un evento poco significativo si possano scoprire elementi quantomeno interessanti. You can read this article in English here. Venerdì 13 Febbraio 2015: stavo effettuando ordinaria manutenzione sul mio sito personale quando analizzando le statistiche e I log mi accorsi di un pattern ricorrente e quantomeno “strano”: Chiunque abbia mai gestito un sito Wordpress...

18Jun-15

Minds.com – Full Disclosure

Advisory: VoidSec-15-002 Disclosure date: June18, 2015 Vendor: Minds.com Advisory sent: June 17, 2015 Paolo Stagno ( aka voidsec – [email protected] ) Luca Poletti ( aka kalup – [email protected] ) Download the Report [EN] Introduction In those last days a new social network called minds is getting attention over the internet, it aims to give transparency and protection to user data. Thanks to those last two points the new site has attracted the support of online activists including the hacking collective Anonymous. We have then decided to give a look to that amazing platform,...

17Jun-15

HTML5 Injection

Mattia Reggiani è un appassionato di Offensive Security, laureato in Sicurezza Informatica presso l'Università degli Studi di Milano e certificato CEH. Interessato in ethical hacking, forensics analysis e web application security, attualmente svolge l'attività di IT Security consultant. L'introduzione e la recente diffusione di HTML5 come nuovo linguaggio per le pagine Web, ha sollevato nuove vulnerabilità a causa d’implementazioni errate di questa tecnologia. Nel presente articolo sarà descritta la vulnerabilità HTML5 Injection e saranno mostrati scenari reali nella quale è possibile sfruttarla...

21Apr-15

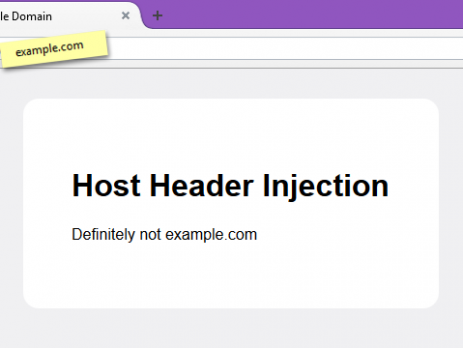

Host Header Injection

Articolo in collaborazione con: Jatinder Pal Singh, professionista da oltre nove anni nel settore dell’ Information Security. Master in Information & Security System dell’Università di Glamorgan, attualmente consulente capo (Threat Management Services) di Aujas Networks. HTTP Header Injection Vulnerability Le applicazioni web che non filtrano correttamente gli header delle intestazioni HTTP sono vulnerabili all’attacco HTTP Header Injection (anche conosciuto come Response Splitting); questa vulnerabilità non solo consente ad un attaccante di controllare le intestazioni e il corpo della risposta, ma gli consente...

12Apr-15

Android (Un)Security Guidelines

Venerdì 10 Aprile si è concluso a Torino il DroidCon: il congresso Europeo più importante per gli sviluppatori del sistema operativo Android e ritrovo per tutti gli appassionati. Quest’anno l’evento ha raggiunto il traguardo di circa 700 partecipanti e 70 speaker. Noi di VoidSec siamo stati relatori del talk: Android (Un)Security Guidelines Cosa fare, ma soprattutto, cosa non fare durante il ciclo di sviluppo di un'applicazione Android. In questo talk abbiamo mostrato quali sono le possibili problematiche e i vettori di attacco nello scenario Android,...

7Mar-15

Report: Ghost Blogging Platform

Advisory: VoidSec-15-001 Disclosure date: March 03, 2015 Vendor: Ghost Advisory sent: January 26, 2015 First delay: February 24,2015 Download the Report Introduzione In Gennaio, il team VoidSec (voidsec, bughardy, smaury) ha realizzato un web application penetration test sulla piattaforma di blogging Ghost. Ghost è un nuovo content management system dedicato ai blogger che cercano un’alternativa a WordPress. Un crescente numero di utenti ha abbandonato i CMS tradizionali per abbracciare piattaforme più minimali, concentrate sulla lettura e la scrittura, essenziali; in questo Ghost è uno tra i software più popolari e molto utilizzato, sta...

24Nov-13