28Apr-21

30Jun-17

Descending into Cybercrime

More than an year ago (and before crazy and scary things like WannaCry and Petya happened) I had an idea for a research about the darkest shade of wearing a black hat, by the mean of getting some piece of information and statistics and write an analysis. Not a technical one, but something more like a financial analysis of the cybercrime business model and now I’m going to publish the results (it's even more present now than an year ago...). First...

27Mar-17

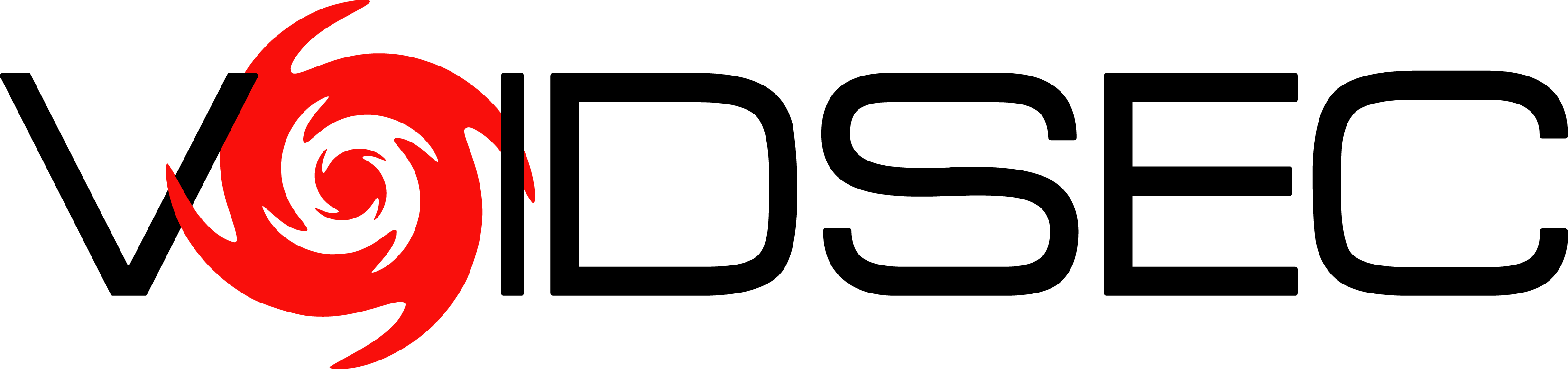

Cerber Dropper Ransomware Analysis

Before the month ends (I’m sorry but my time was really sucked up by planning and developing the HackInBo’s CTF, that I hope you will enjoy) I would like to post this very small and brief analysis of the latest JavaScript dropper used by the Cerber Ransomware in its campaign. I would also like to thank the Hacktive Security’s guys for the following sample: Dropper: MD5 afd5aa687ed3931d39f180f8e15500e1 SHA1 11460389a303e58086a2b7dbdab02437fb001434 SHA256 8b00174be5f9dd6a703bc5327e1be4161cd3922ca9a338889717370b53d4ca71 Cerber Ransomware: MD5 2dd3bd1801989ff6625aa041761cbed3 SHA1 08f28d5a7d32528fdb2b386334669d6b2b4226cb SHA256 a27c202bffde364fc385e41a244649e8e7baaec97c44c45cd02bb59642e1fb0e This time I will not...

28Jan-16

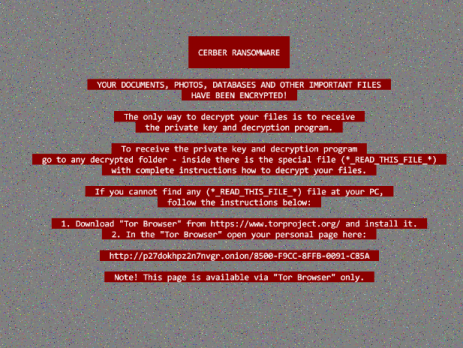

Keybase

Recently, a malware known as KeyBase, is "triggering" some of my sensors. KeyBase was distributed in February 2015 and sold for about $ 50 (in its first version), It remained active until May and then disappear from internet. During November it is back up with thousands of infections (v1.5). Keybase is a malware with limited capabilities belonging to the families of keyloggers and info-stealers. Malware Overview Keybase is written in C# and among its features we can find: Keylogging HotLogging(Keylogging ofspecific windows.ex. Paypal,...

28Jan-16

KeyBase

Da un po’ di tempo a questa parte, un malware conosciuto col nome di KeyBase, è ricomparso nei log di alcuni dei sensori che monitoro. Distribuito durante Febbraio 2015 nella versione 1.0 e acquistabile per circa 50$, è rimasto attivo fino a Maggio per poi sparire dalla rete. Da Novembre è tornato attivo (v1.5) con migliaia d’infezioni. Keybase è un malware dalle limitate capacità appartenente alla famiglia dei keylogger e info-stealer. You can read this article in English. Malware Overview Keybase è scritto in...

1Oct-15

Deep Web & Hacking Communities

Qualche mese fa sono stato intervistato da Pierluigi Paganini per Infosec Institute riguardo l’argomento: Hacking Communities in the Deep Web. Vi propongo quindi la sessione di Q&A tradotta in Italiano, l’articolo originale è ben più vasto di questo piccolo “recap” e ne consiglio la lettura. Si sente spesso parlare di Deep Web, cosa s’intende con questo termine? Il Deep Web è l’insieme di tutti i contenuti internet non indicizzati dai motori di ricerca e pertanto difficilmente raggiungibili dagli utenti standard. Sovente viene utilizzato...

28May-15

Reportage: HackInBo 2015 – Lab Edition

Lo scorso weekend si è tenuta a Bologna la quarta edizione dell’HackInBo, l’evento tutto italiano organizzato da Mario Anglani, dedicato agli appassionati e ai professionisti nell’ambito della sicurezza informatica. Come ogni edizione i membri del team VoidSec hanno partecipato all’evento e quest’anno, per la prima volta, anche bughardy si è unito al gruppo. L’evento quest’anno ha assunto una forma totalmente nuova affiancando alla giornata dedicata alla teoria una giornata intera di laboratori pratici, una novità che abbiamo decisamente apprezzato. La prima giornata, quella...

20Mar-14

Phishing Coinbase bitcoin

Probabilmente avrete già sentito parlare di Bitcoin, moneta digitale che non ha alcun controllo centralizzato da parte di governi e/o banche. I bitcoin si basano su un protocollo peer-to-peer che usa calcoli crittografici complessi per gestire le transazioni, in cui i partecipanti sono identificati da stringhe non collegate alle identità delle persone che realmente stanno interagendo; nonostante ciò, i bitcoin non sono completamente anonimi, esiste infatti, un sito chiamato Blockchain che tiene traccia di tutti gli spostamenti nel tempo della valuta,...

14Mar-14