1Oct-15

24Sep-15

Tecniche Evasive

Recentemente, per lavoro, ho preso parte a un’operazione di Red Teaming. Ho trovato l’esperienza interessante ed emozionante poiché è l’unica tipologia di test in cui si possono mettere a frutto tutte le competenze e spaziare nella tipologia di attacchi da effettuare e di bersagli da colpire. Hacknowledge Red Team: gruppo indipendente di penetration tester assunto dall’organizzazione bersaglio che, all’insaputa dei suoi stessi reparti tecnici, effettua un attacco contro l’organizzazione stessa. L’obiettivo del team è di testare difese e “risposte” nell’ambito di un...

21Sep-15

HackInBo 2015 – Winter Edition

Sulla scia del successo delle passate edizioni, anche questo inverno a Bologna, il 17 Ottobre, torna l’HackInBo, l’evento gratuito dedicato alla sicurezza informatica rivolto ai dirigenti d’azienda, agli it-manager, agli appassionati e a tutte quelle persone interessate ad approfondire argomenti di estrema attualità riguardanti la sicurezza informatica. L’appuntamento è a Bologna presso l’Auditorium Enzo Biagi della Sala Borsa e in questa edizione si affronterà la tematica della “Network Security”. Come sempre uno dei grossi punti di forza di questo evento risiede nella...

2Jul-15

Secure The Flag

Recentemente abbiamo anticipato su Slack l’arrivo di alcune novità, i più attenti di voi avranno notato l’aggiunta di un importante partner: Bitdefender, nota software house dell’omonimo antivirus. Cogliamo pertanto questa occasione per presentarvi il nostro primo hack contest: VoidSec Secure The Flag Il contest preparato dallo staff di VoidSec si articolerà in una serie di sfide di difficoltà crescente che porteranno i partecipanti alla sfida finale. Qui le recensioni dei nostri betatester che hanno avuto la fortuna di provarlo in anteprima. In palio per i...

18Jun-15

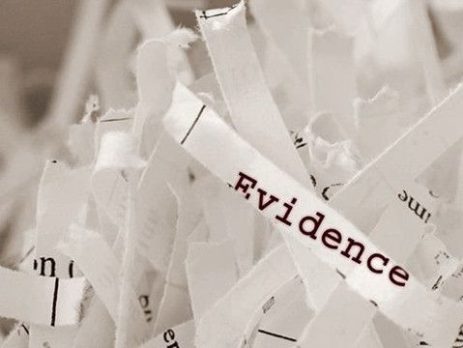

Minds.com – Full Disclosure

Advisory: VoidSec-15-002 Disclosure date: June18, 2015 Vendor: Minds.com Advisory sent: June 17, 2015 Paolo Stagno ( aka voidsec – [email protected] ) Luca Poletti ( aka kalup – [email protected] ) Download the Report [EN] Introduction In those last days a new social network called minds is getting attention over the internet, it aims to give transparency and protection to user data. Thanks to those last two points the new site has attracted the support of online activists including the hacking collective Anonymous. We have then decided to give a look to that amazing platform,...

17Jun-15

HTML5 Injection

Mattia Reggiani è un appassionato di Offensive Security, laureato in Sicurezza Informatica presso l'Università degli Studi di Milano e certificato CEH. Interessato in ethical hacking, forensics analysis e web application security, attualmente svolge l'attività di IT Security consultant. L'introduzione e la recente diffusione di HTML5 come nuovo linguaggio per le pagine Web, ha sollevato nuove vulnerabilità a causa d’implementazioni errate di questa tecnologia. Nel presente articolo sarà descritta la vulnerabilità HTML5 Injection e saranno mostrati scenari reali nella quale è possibile sfruttarla...

28May-15

Reportage: HackInBo 2015 – Lab Edition

Lo scorso weekend si è tenuta a Bologna la quarta edizione dell’HackInBo, l’evento tutto italiano organizzato da Mario Anglani, dedicato agli appassionati e ai professionisti nell’ambito della sicurezza informatica. Come ogni edizione i membri del team VoidSec hanno partecipato all’evento e quest’anno, per la prima volta, anche bughardy si è unito al gruppo. L’evento quest’anno ha assunto una forma totalmente nuova affiancando alla giornata dedicata alla teoria una giornata intera di laboratori pratici, una novità che abbiamo decisamente apprezzato. La prima giornata, quella...

21Apr-15

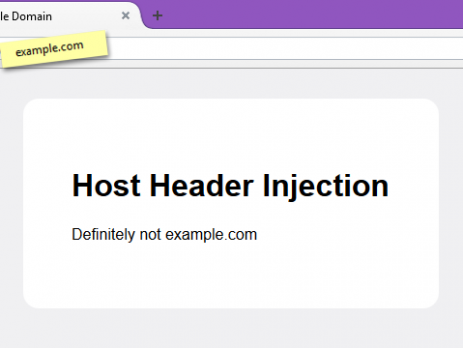

Host Header Injection

Articolo in collaborazione con: Jatinder Pal Singh, professionista da oltre nove anni nel settore dell’ Information Security. Master in Information & Security System dell’Università di Glamorgan, attualmente consulente capo (Threat Management Services) di Aujas Networks. HTTP Header Injection Vulnerability Le applicazioni web che non filtrano correttamente gli header delle intestazioni HTTP sono vulnerabili all’attacco HTTP Header Injection (anche conosciuto come Response Splitting); questa vulnerabilità non solo consente ad un attaccante di controllare le intestazioni e il corpo della risposta, ma gli consente...

12Apr-15

Android (Un)Security Guidelines

Venerdì 10 Aprile si è concluso a Torino il DroidCon: il congresso Europeo più importante per gli sviluppatori del sistema operativo Android e ritrovo per tutti gli appassionati. Quest’anno l’evento ha raggiunto il traguardo di circa 700 partecipanti e 70 speaker. Noi di VoidSec siamo stati relatori del talk: Android (Un)Security Guidelines Cosa fare, ma soprattutto, cosa non fare durante il ciclo di sviluppo di un'applicazione Android. In questo talk abbiamo mostrato quali sono le possibili problematiche e i vettori di attacco nello scenario Android,...

2Apr-15